本文全部看下来偏长,请耐性看完,看完后相信对于这个技术你会有一个全新的了解

手机验证码登录早已成为互联网产品的标配,但你有没有好奇过:一条简单的验证码短信背后,藏着怎样的技术链路?从用户点击 “获取验证码” 到输入后登录成功,这短短几十秒内,服务器、运营商、终端设备之间发生了哪些交互?今天我们就从技术底层,一步步拆解手机验证码的实现原理。

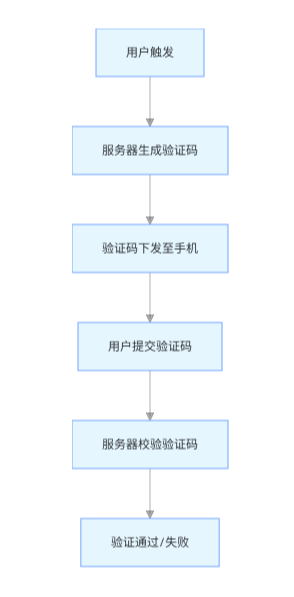

一、核心流程:从 “触发” 到 “验证” 的全链路拆解

手机验证码的本质是 “基于手机号的动态身份核验机制”,核心目标是通过 “短期有效、一次性使用” 的验证码,确认 “当前操作的用户” 与 “手机号绑定的用户” 是同一人。其完整技术流程可拆解为 5 个关键阶段:

图片由豆包生成

看似简单的流程,每个环节都藏着技术细节,我们逐个拆解。

二、阶段 1:用户触发 —— 如何识别 “谁需要验证码”?

当用户在登录页输入手机号并点击 “获取验证码” 时,前端首先要完成基础校验与请求发起,这一步是流程的起点,也是安全防护的第一道关。

前端核心操作:

手机号格式校验:通过正则表达式(如/^1[3-9]\d{9}$/)验证手机号合法性,避免无效请求浪费资源。

防重复提交:点击后立即禁用按钮并显示倒计时(通常 60 秒),通过前端状态管理(如 Vue 的v-disabled、React 的useState)防止用户频繁点击。

设备 / 环境信息采集:悄悄收集关键信息并随请求发送给后端,包括:

设备指纹(如浏览器userAgent、设备型号、操作系统版本);

IP 地址(通过前端获取或后端反向代理解析);

会话标识(如sessionId或token,用于关联用户操作上下文)。

这些信息的核心作用是:为后续的防刷、风控提供基础数据。

三、阶段 2:服务器生成验证码 —— 如何确保 “不可预测、唯一有效”?

用户请求到达后端后,服务器首先要完成风险评估,再生成验证码。这一步是安全性的核心,直接决定验证码是否容易被破解。

- 风控校验:拦截恶意请求

在生成验证码前,后端必须先过 “风控关”,避免被恶意刷短信(浪费成本 + 被攻击)。常见技术手段包括:

频率限制:通过 Redis 记录手机号 / IP / 设备的请求次数,用 “滑动窗口算法” 限制单位时间内的请求量(如 1 分钟内最多 2 次,1 小时内最多 5 次)。

# Redis频率限制伪代码

def check_rate_limit(phone):

key = f"verify_code:limit:{phone}"

# 1分钟内最多2次

if redis.get(key) is None:

redis.set(key, 1, ex=60)

return True

elif int(redis.get(key)) < 2:

redis.incr(key)

return True

else:

return False黑名单拦截:维护恶意手机号 / IP 黑名单(可通过历史攻击记录、第三方风控接口同步),直接拒绝黑名单请求。

行为异常检测:通过设备指纹 + IP 地址判断是否为 “新设备 / 异地登录”,异常时可能要求额外验证(如拖动验证码)。

- 生成验证码:随机性与关联性双重保障

通过风控后,服务器开始生成验证码,核心要求是:随机性强、难以预测、与用户强关联。

验证码格式:通常是 4-6 位数字(用户易输入),也可用字母 + 数字组合(安全性更高,但用户体验略差)。

随机性生成:必须使用加密安全的随机数生成器(CSPRNG),而非普通伪随机数(如 Java 的SecureRandom、Python 的secrets模块、Go 的crypto/rand)。

// Java生成6位数字验证码示例

SecureRandom random = new SecureRandom();

int code = random.nextInt(900000) + 100000; // 生成100000-999999的随机数

String verifyCode = String.valueOf(code);与用户绑定:生成的验证码必须和 “手机号 + 设备 / IP + 时间戳” 绑定,避免 “验证码被截获后用于其他手机号”。实现方式是:将验证码与关联信息存入缓存(如 Redis),并设置过期时间(通常 5-10 分钟)。

// Redis存储结构示例

{

"verify_code:13800138000": {

"code": "654321",

"device": "iPhone13,iOS16",

"ip": "113.xxx.xxx.xxx",

"create_time": 1691234567,

"expire_time": 1691235167, // 5分钟后过期

"used": false // 是否已使用

}

}四、阶段 3:验证码下发 —— 从服务器到手机的 “短信链路”

生成验证码后,服务器需要通过短信(或语音)将验证码发送到用户手机,这一步依赖短信网关与运营商链路,技术核心是 “稳定送达”。

- 短信下发的技术链路

大部分企业不会直接对接运营商,而是通过第三方短信服务商(如阿里云、腾讯云、极光),链路如下:

plaintext

企业服务器 → 第三方短信API → 短信服务商网关 → 运营商短信网关(移动/联通/电信) → 用户手机

核心技术细节:

API 调用:企业服务器通过 HTTPS 协议调用第三方服务商的短信发送 API,参数包括:手机号、模板 ID、验证码、签名等。# 调用第三方短信API伪代码(以阿里云为例) def send_sms(phone, code): client = AliyunSmsClient(access_key, secret) response = client.send( phone_numbers=phone, sign_name="我的应用", # 需提前备案的签名 template_code="SMS_12345678", # 需审核的模板 template_param={"code": code} # 模板变量 ) return response["Code"] == "OK" # 判断发送是否成功签名与模板审核:短信内容必须包含 “备案签名”(如【我的应用】)和 “审核通过的模板”,这是运营商的合规要求,避免垃圾短信。

通道选择:第三方服务商会维护多条运营商通道(直连 / 代理),通过 “智能路由” 技术选择最优通道(如根据手机号归属地、通道实时负载),提升送达率。

状态回调:短信发送后,运营商会通过 “回调接口” 通知服务商短信状态(成功 / 失败 / 延迟),服务商再同步给企业服务器,用于问题排查。

五、阶段 4:用户提交验证码 —— 前端如何优化体验?

用户收到短信后输入验证码并提交,前端需要做体验优化与基础校验,减少无效请求。

核心技术优化:

自动填充:通过系统 API 实现验证码自动提取,提升体验:

Android:通过SMS Retriever API监听短信,匹配预设的哈希值提取验证码(无需申请短信权限);

iOS:系统自动识别短信中的验证码,在键盘上方显示,用户点击即可填充。

输入校验:实时校验验证码长度(如 6 位数字),避免用户输入错误格式后提交。

加载状态管理:提交时显示 loading 状态,防止重复提交(配合后端幂等性设计)。

六、阶段 5:服务器校验验证码 —— 如何确认 “正确且未被滥用”?

用户提交的验证码到达服务器后,需要完成合法性校验,这是登录成功的最后一关。

校验逻辑拆解:

查缓存:从 Redis 中读取该手机号对应的验证码记录(若不存在或已过期,直接返回 “验证码无效”)。

比对验证码:检查用户提交的验证码与缓存中的是否一致(注意忽略大小写等细节)。

检查状态:确认验证码未被使用(used: false),防止重复验证(一次性有效)。

标记已使用:验证通过后,立即将缓存中的used设为true,避免二次使用。

返回结果:验证通过则生成登录凭证(如token),失败则返回错误提示(如 “验证码错误”“已过期”)。

// 验证码校验伪代码

public Result verifyCode(String phone, String userInputCode, String device) {

// 1. 查缓存

String cacheKey = "verify_code:" + phone;

VerifyCodeDTO cacheCode = redis.get(cacheKey);

if (cacheCode == null || System.currentTimeMillis() > cacheCode.getExpireTime()) {

return Result.fail("验证码已过期");

}

// 2. 校验设备一致性(可选,增强安全性)

if (!cacheCode.getDevice().equals(device)) {

return Result.fail("设备异常,请重新获取验证码");

}

// 3. 比对验证码+检查是否已使用

if (cacheCode.isUsed() || !cacheCode.getCode().equals(userInputCode)) {

return Result.fail("验证码错误");

}

// 4. 标记已使用

cacheCode.setUsed(true);

redis.set(cacheKey, cacheCode, cacheCode.getExpireTime() - System.currentTimeMillis());

// 5. 生成登录凭证

String token = generateLoginToken(phone);

return Result.success(token);

}七、安全性:如何抵御常见攻击?

验证码看似简单,但要抵御攻击(如拦截、重放、暴力破解),需要多维度技术防护:

攻击方式 防御技术

短信拦截 1. 缩短有效期(5 分钟内);2. 验证码与设备 / IP 绑定;3. 关键场景启用语音验证码 fallback

重放攻击 验证码一次性有效(验证后标记used: true);与时间戳绑定

暴力破解 限制同一手机号的验证次数(如 10 次错误后锁定);增加验证码复杂度(如字母 + 数字)

恶意刷短信 频率限制 + IP / 设备黑名单;风控系统识别异常请求(如短时间大量不同手机号)

伪造请求 前后端签名校验(如请求携带timestamp + nonce + sign);HTTPS 加密传输

八、技术选型:自建还是用第三方?

中小团队几乎都会选择第三方短信服务商,而非自建短信网关,原因很简单:

自建需对接三大运营商的 SMPP/CMPP 协议,开发复杂度高,且需处理通道维护、投诉举报等问题;

第三方服务商提供成熟的 API/SDK、多通道冗余、实时监控,能显著降低开发与维护成本。

核心选型标准:送达率(>99%)、稳定性(接口可用性 > 99.9%)、价格(单条 0.03-0.05 元)、风控能力(防刷机制)。

总结:验证码的本质是 “动态信任机制”

手机验证码的技术核心,是通过 “短期有效、一次性、强关联” 的动态凭证,解决 “如何快速确认用户身份” 的问题。从前端校验到后端风控,从验证码生成到短信下发,每个环节的技术设计都围绕两个目标:安全性(防攻击)与体验(高效便捷)。

理解这套原理后,你不仅能更清晰地开发验证码功能,还能针对业务场景优化细节(如高安全场景增加设备绑定,高频场景缩短有效期)。下次再点击 “获取验证码” 时,不妨想想背后这一系列精密的技术协作~